การโจมตีและภัยคุกคามทางไซเบอร์เพิ่มขึ้นทุกวัน ดังนั้นผู้โจมตีจึงใช้วิธีการที่ซับซ้อนมากขึ้นในการเจาะระบบคอมพิวเตอร์ ความปลอดภัยทางไซเบอร์เป็นระบบป้องกันที่มีประโยชน์มากในการปกป้องคอมพิวเตอร์ เครือข่าย เซิร์ฟเวอร์ ระบบอิเล็กทรอนิกส์ อุปกรณ์เคลื่อนที่ โปรแกรม และระบบอิเล็กทรอนิกส์จากการโจมตีทางดิจิทัล โดยทั่วไป การโจมตีทางไซเบอร์มุ่งเป้าไปที่การเข้าถึง ทำลาย หรือเปลี่ยนแปลงข้อมูลที่ละเอียดอ่อนโดยการรีดไถเงินจากผู้ให้บริการหรือขัดขวางกระบวนการทางธุรกิจทั่วไป ความปลอดภัยทางไซเบอร์มีเป้าหมายหลักในการปกป้องระบบคอมพิวเตอร์จากการเข้าถึงโดยไม่ได้รับอนุญาต มีเคล็ดลับความปลอดภัยทางไซเบอร์มากมายเพื่อป้องกันการโจมตีทางไซเบอร์ เช่น จำเป็นต้องอัปเดต ระบบปฏิบัติการ ใช้ซอฟต์แวร์ป้องกันไวรัส ใช้รหัสผ่านที่รัดกุม ไม่เปิดลิงก์หรืออีเมลที่ไม่ได้รับอนุญาต และหลีกเลี่ยงการใช้เครือข่าย Wi-Fi ที่ไม่ปลอดภัยในที่สาธารณะ

บทความนี้แสดงรายการของ หัวข้อสัมมนาความปลอดภัยทางไซเบอร์ สำหรับนักศึกษาวิศวกรรมศาสตร์

หัวข้อสัมมนา Cyber Security สำหรับนักศึกษาวิศวกรรมศาสตร์

รายการหัวข้อสัมมนาความปลอดภัยทางไซเบอร์สำหรับนักศึกษาวิศวกรรมมีดังต่อไปนี้

การโจมตีแบบฟิชชิ่ง

การโจมตีแบบฟิชชิงคือการโจมตีทางไซเบอร์ทั่วไปที่ส่งการสื่อสารหลอกลวงซึ่งดูเหมือนว่ามาจากแหล่งที่น่าเชื่อถือ โดยทั่วไปแล้ว การสื่อสารนี้สามารถทำได้ผ่านอีเมล จุดประสงค์หลักของการโจมตีแบบฟิชชิ่งคือการขโมยข้อมูลเพื่อใช้หรือขาย เช่น รายละเอียดการเข้าสู่ระบบ รายละเอียดบัตรเครดิต รายละเอียดบัญชีธนาคาร หรือติดตั้งมัลแวร์ในคอมพิวเตอร์ของเหยื่อ การโจมตีแบบฟิชชิงมีหลายประเภท เช่น อีเมล หอก การล่าปลาวาฬ การสแมชชีน และนักตกปลา

สื่อที่ถอดออกได้

สื่อที่ถอดเข้าออกได้คือหัวข้อการรับรู้ด้านความปลอดภัยที่บริษัทต่างๆ ใช้ทุกวัน นี่คือสื่อเก็บข้อมูลแบบพกพาที่ช่วยให้ผู้ใช้สามารถคัดลอกข้อมูลลงในอุปกรณ์แล้วลบข้อมูลออกจากอุปกรณ์ สื่อแบบถอดได้สามารถถอดออกจากพีซีได้อย่างง่ายดายในขณะที่กำลังทำงาน เมื่อใช้สิ่งนี้ การส่งข้อมูลจากพีซีเครื่องหนึ่งไปยังอีกเครื่องหนึ่งเป็นเรื่องง่าย มีสื่อที่ถอดออกได้หลายประเภท เช่น การ์ด SD, ไดรฟ์ USB, ซีดี, ดิสก์ Blu-ray, ดีวีดี, เทปแม่เหล็ก และฟลอปปีดิสก์

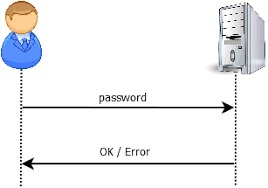

การรับรองความถูกต้องด้วยรหัสผ่าน

การรับรองความถูกต้องด้วยรหัสผ่านเป็นแนวคิดความปลอดภัยทางไซเบอร์ที่เรียบง่ายที่ใช้ในบริษัทต่างๆ คำลับที่ใช้กันทั่วไปจะถูกเดาได้ง่ายโดยบุคคลที่ไม่ได้รับอนุญาตเพื่อรับสิทธิ์ในการเข้าถึงบัญชีของคุณ สำหรับอาชญากรไซเบอร์ การเข้าถึงบัญชีทำได้ง่ายมากโดยใช้รูปแบบรหัสผ่านที่เรียบง่ายหรือเป็นที่รู้จักของพนักงาน เมื่อข้อมูลนี้ถูกขโมย ก็สามารถนำไปขายหรือเปิดเผยต่อสาธารณะเพื่อรับรายได้ ดังนั้น การใช้รหัสผ่านแบบสุ่มอาจทำให้อาชญากรไซเบอร์เข้าถึงบัญชีต่างๆ ได้ยากขึ้น นอกจากนี้ การรับรองความถูกต้องด้วยสองปัจจัยยังสามารถเพิ่มระดับความปลอดภัยที่ปกป้องความสมบูรณ์ของบัญชี

ความปลอดภัยของอุปกรณ์เคลื่อนที่

Mobile Device Security ช่วยปกป้องข้อมูลสำคัญที่เก็บไว้ในมือถือและส่งผ่านอุปกรณ์พกพา เช่น แล็ปท็อป แท็บเล็ต และอุปกรณ์สวมใส่ ภัยคุกคามที่อาจเกิดขึ้นกับอุปกรณ์พกพาส่วนใหญ่ประกอบด้วยการหลอกลวงแบบฟิชชิง แอพมือถือที่เป็นอันตราย สปายแวร์ เครือข่าย Wi-Fi ที่ไม่ปลอดภัย และการรั่วไหลของข้อมูล เพื่อหลีกเลี่ยงการละเมิดความปลอดภัย ทุกบริษัทต้องดำเนินการป้องกันและปฏิบัติตามขั้นตอนที่ชัดเจนเพื่อลดความเสี่ยง ประโยชน์ของการรักษาความปลอดภัยอุปกรณ์เคลื่อนที่ส่วนใหญ่รวมถึงการบังคับใช้นโยบายความปลอดภัย การควบคุมแอปพลิเคชัน การสำรองข้อมูล การลงทะเบียนอุปกรณ์อัตโนมัติ การควบคุมการอัปเดตอุปกรณ์ เป็นต้น

การทำงานระยะไกล

การทำงานจากระยะไกลมีประโยชน์มากสำหรับองค์กร เพราะช่วยเพิ่มผลผลิต สมดุลชีวิตการทำงานที่ดีขึ้น และความยืดหยุ่น แต่ยังเพิ่มปัญหาด้านความปลอดภัยในโลกไซเบอร์อีกด้วย ดังนั้น อุปกรณ์ที่ใช้สำหรับการทำงาน เช่น แล็ปท็อป คอมพิวเตอร์ และสมาร์ทโฟน จะต้องล็อกอยู่เสมอเมื่อติดตั้งซอฟต์แวร์ป้องกันไวรัส

มีหลายบริษัทที่รับสมัครพนักงานจากระยะไกลที่ปรับตัวเข้ากับไลฟ์สไตล์การทำงานจากที่บ้านมากขึ้นเรื่อยๆ แต่พวกเขาจำเป็นต้องได้รับการฝึกอบรมเพื่อความเข้าใจรวมถึงการจัดการวิธีการป้องกันความปลอดภัยทางไซเบอร์ เนื่องจากบางครั้งพนักงานส่วนใหญ่ขึ้นอยู่กับเครือข่ายส่วนบุคคล เครื่องมือออนไลน์ใหม่ๆ อุปกรณ์ส่วนบุคคล บริการออนไลน์ ฯลฯ ดังนั้นพวกเขาอาจประสบปัญหาบางอย่างในช่วงที่มีการระบาดใหญ่ ดังนั้นจึงเป็นเรื่องสำคัญที่จะใช้เวลาสักครู่ในการตรวจสอบกระบวนการด้านความปลอดภัยของคุณและตรวจสอบว่าทุกอย่างใช้งานได้และปลอดภัยหรือไม่

Wi-Fi สาธารณะ

ใช้สาธารณะ Wi-Fi สะดวกมากที่จะใช้เมื่อคุณเดินทางหรือในที่สาธารณะ ติดตามงาน เข้าถึงบัญชีออนไลน์ & เช็คอีเมลฉุกเฉิน แม้ว่าเครือข่ายสาธารณะเหล่านี้สามารถนำไปสู่การโจมตีทางไซเบอร์ได้ Wi-Fi สาธารณะมีความเสี่ยงมากมาย เช่น การแพร่กระจายของมัลแวร์ ฮอตสปอตที่เป็นอันตราย การโจมตีจากคนกลาง การสอดแนมและดมกลิ่น Wi-Fi และเครือข่ายที่ไม่ได้เข้ารหัส

หากต้องการใช้เครือข่ายสาธารณะอย่างปลอดภัย เราต้องปฏิบัติตามสิ่งเหล่านี้ พยายามหลีกเลี่ยงการเข้าถึงข้อมูลที่ละเอียดอ่อน, ใช้ VPN, ติดเว็บไซต์ HTTPS, ใช้ส่วนขยายของเบราว์เซอร์, และการตั้งค่าการเชื่อมต่อที่ต้องปรับเปลี่ยน, ปิดการแชร์ไฟล์, ใช้หน้าจอความเป็นส่วนตัว, ใช้การยืนยันตัวตนแบบสองปัจจัย, ติดตั้งโปรแกรมป้องกันไวรัส และ ออกจากระบบอย่างถูกต้อง

ความปลอดภัยของคลาวด์

การรวบรวมขั้นตอนและเทคโนโลยีที่ออกแบบมาเพื่อจัดการกับภัยคุกคามภายในและภายนอกเพื่อความปลอดภัยทางธุรกิจเรียกว่าการรักษาความปลอดภัยบนคลาวด์ การรักษาความปลอดภัยนี้จำเป็นในองค์กรต่างๆ เนื่องจากพวกเขารวมเครื่องมือและบริการบนคลาวด์เข้าด้วยกัน และพวกเขาย้ายไปยังกลยุทธ์การเปลี่ยนแปลงทางดิจิทัลซึ่งเป็นส่วนหนึ่งของโครงสร้างพื้นฐาน

คำศัพท์ต่างๆ เช่น การโยกย้ายระบบคลาวด์และการแปลงทางดิจิทัลมักถูกใช้ในการตั้งค่าขององค์กร ในขณะที่องค์กรต่าง ๆ ยึดถือแนวคิดเหล่านี้และปรับเปลี่ยนแนวทางการดำเนินงานให้เหมาะสม ความท้าทายใหม่ ๆ ก็เกิดขึ้นเมื่อต้องสร้างสมดุลระหว่างระดับประสิทธิภาพการทำงานและความปลอดภัย ดังนั้น การรักษาความปลอดภัยบนคลาวด์จึงหมายถึงนโยบาย เทคโนโลยี บริการ การควบคุมที่ปกป้องข้อมูลบนคลาวด์ โครงสร้างพื้นฐาน และแอปพลิเคชันจากภัยคุกคาม การรักษาความปลอดภัยบนคลาวด์ได้รับการออกแบบมาเพื่อปกป้องเซิร์ฟเวอร์ข้อมูล, เครือข่ายจริง, ที่เก็บข้อมูล, ระบบปฏิบัติการ, เฟรมเวิร์กการจำลองเสมือนของคอมพิวเตอร์, มิดเดิลแวร์, สภาพแวดล้อมรันไทม์ ฯลฯ

สื่อสังคม

เนื่องจากสื่อสังคมออนไลน์มีการพัฒนาอย่างก้าวกระโดดและมีประโยชน์มากมาย แต่แฮ็กเกอร์จำนวนมากประสบปัญหาด้านความปลอดภัยทางไซเบอร์ เนื่องจากในแต่ละวันเราโพสต์สิ่งต่างๆ มากมายบนบัญชีโซเชียลมีเดียของเรา เช่น รูปภาพ โปรโมชัน กิจกรรม งาน ฯลฯ ดังนั้นการแบ่งปันสิ่งเหล่านี้อาจทำให้เกิดการละเมิดความเป็นส่วนตัวได้ บางประเด็นที่เกี่ยวข้อง ได้แก่ ความเป็นส่วนตัวของข้อมูล การทำเหมืองข้อมูล การโจมตีโดยไวรัสและมัลแวร์ ปัญหาทางกฎหมาย และอื่นๆ อีกมากมาย

เพื่อเอาชนะปัญหาเหล่านี้ เราจำเป็นต้องปฏิบัติตามวิธีแก้ปัญหาเหล่านี้ เช่น จำเป็นต้องสร้างรหัสผ่านที่รัดกุม ตรวจสอบให้แน่ใจว่ารหัสผ่านยากด้วยตัวพิมพ์เล็ก ตัวพิมพ์ใหญ่ อักขระพิเศษ & ตัวเลข หลีกเลี่ยงการแบ่งปันข้อมูลส่วนตัว เช่น หมายเลขโทรศัพท์ วันเกิด ชื่อ สังคมออนไลน์ รายละเอียดความปลอดภัย รูปถ่าย ใช้ตัวเลือกความปลอดภัยและความเป็นส่วนตัวที่กำหนดโดยแพลตฟอร์มโซเชียลมีเดียต่างๆ ใช้การเชื่อมต่อ Wi-Fi ที่ได้รับอนุญาตเท่านั้น อัปเดตระบบปฏิบัติการ ใช้โปรแกรมป้องกันไวรัส เราควรยอมรับคำขอเป็นเพื่อนจากคนที่รู้จักเท่านั้น

อนาคตของ AI ในความปลอดภัยทางไซเบอร์

ปัญญาประดิษฐ์ในการรักษาความปลอดภัยทางไซเบอร์ช่วยองค์กรในการสังเกตการณ์ รายงาน ตรวจจับ และต่อต้านภัยคุกคามทางไซเบอร์เพื่อรักษาความลับของข้อมูล ความตระหนักที่เพิ่มขึ้นในหมู่ปัจเจกชน ความก้าวหน้าของเทคโนโลยีสารสนเทศ การยกระดับข่าวกรอง โซลูชันการทำงานของตำรวจ & ปริมาณข้อมูลที่รวบรวมจากแหล่งต่าง ๆ ที่เพิ่มมากขึ้น ทำให้ความต้องการใช้โซลูชันความปลอดภัยทางไซเบอร์ที่ได้รับการปรับปรุงและเชื่อถือได้

การเพิ่มคุณภาพและอุบัติการณ์ของการโจมตีทางไซเบอร์กำลังขับเคลื่อนระบบไซเบอร์ด้วย AI เหตุการณ์การโจมตีทางไซเบอร์ที่เพิ่มขึ้นทั่วโลกได้สร้างความตระหนักในหมู่องค์กรในการปกป้องข้อมูลของตน สาเหตุหลักที่อยู่เบื้องหลังอาชญากรไซเบอร์เหล่านี้คือการแข่งขันทางการเมือง ผู้แข่งขันเคลื่อนไหวเพื่อผลประโยชน์และทำร้ายชื่ออื่น การขโมยข้อมูลระหว่างประเทศ ฯลฯ

แนวทางการทำเหมืองข้อมูลเพื่อความปลอดภัยทางไซเบอร์

ในชีวิตประจำวันของเรา การใช้อินเทอร์เน็ตและเทคโนโลยีการสื่อสารมีบทบาทสำคัญ ความสามารถในการขุดข้อมูลนั้นใช้ประโยชน์จากอาชญากรไซเบอร์และผู้เชี่ยวชาญด้านความปลอดภัย สามารถใช้แอปพลิเคชันเหมืองข้อมูลเพื่อตรวจจับการโจมตีทางไซเบอร์ในอนาคตโดยการวิเคราะห์ พฤติกรรมของโปรแกรม พฤติกรรมการเรียกดู และอื่นๆ จำนวนผู้ใช้อินเทอร์เน็ตเพิ่มขึ้นเรื่อย ๆ ดังนั้นจึงมีความท้าทายอย่างมากในด้านความปลอดภัยในขณะที่ทำงานในโลกไซเบอร์

มัลแวร์ การปฏิเสธการให้บริการ การดมกลิ่น การปลอมแปลง และการสะกดรอยทางอินเทอร์เน็ตเป็นภัยคุกคามทางไซเบอร์ที่สำคัญ เทคนิคการขุดข้อมูลเป็นวิธีการที่ชาญฉลาดในการตรวจจับภัยคุกคามโดยการตรวจสอบกิจกรรมของระบบที่ผิดปกติ และรูปแบบพฤติกรรมและลายเซ็น เอกสารฉบับนี้เน้นย้ำถึงแอปพลิเคชันการทำเหมืองข้อมูลสำหรับการวิเคราะห์และตรวจจับภัยคุกคามด้วยวิธีพิเศษสำหรับมัลแวร์และการตรวจจับการโจมตีโดยปฏิเสธการให้บริการด้วยความแม่นยำสูงและใช้เวลาน้อยลง

แรนซัมแวร์

อาชญากรไซเบอร์มักจะใช้ซอฟต์แวร์อันตรายที่อันตรายที่สุด เช่น แรนซัมแวร์ เพื่อเข้ารหัสข้อมูลขององค์กรเพื่อเรียกร้องเงินจากองค์กรเพื่อรับคีย์ถอดรหัส ซอฟต์แวร์มัลแวร์นี้หลีกเลี่ยงไม่ให้ผู้ใช้เข้าถึงระบบโดยเพียงแค่ล็อกหน้าจอของระบบหรือล็อกไฟล์ของผู้ใช้จนกว่าจะชำระเงิน ในปัจจุบัน ตระกูลแรนซัมแวร์ถูกแบ่งออกเป็นประเภทต่างๆ เช่น แรนซัมแวร์เข้ารหัสลับ ไฟล์บางประเภทที่เข้ารหัสบนระบบที่ติดไวรัส และบังคับให้ผู้บริโภคจ่ายเงินโดยใช้เทคนิคการชำระเงินออนไลน์ที่เฉพาะเจาะจง

ความปลอดภัยทางไซเบอร์สำหรับธุรกิจขนาดเล็ก

ในธุรกิจขนาดเล็ก มีปัจจัยที่มีประสิทธิภาพสองประการ เทคโนโลยีบรอดแบนด์และเทคโนโลยีสารสนเทศในการเข้าถึงตลาดใหม่ ช่วยเพิ่มผลผลิตและประสิทธิภาพ แต่อาชญากรไซเบอร์มักมุ่งเน้นไปที่ธุรกิจขนาดเล็กเนื่องจากกลไกการรักษาความปลอดภัยที่มีความสามารถน้อยกว่า ขาดข้อมูลสำรองและความรู้ในการป้องกัน ดังนั้นธุรกิจขนาดเล็กทุกแห่งจึงจำเป็นต้องมีนโยบายความปลอดภัยทางไซเบอร์เพื่อปกป้องธุรกิจ ลูกค้า และข้อมูลจากภัยคุกคามความปลอดภัยทางไซเบอร์ที่เพิ่มขึ้น

ความปลอดภัยทางไซเบอร์ด้วย IoT

การรักษาความปลอดภัยทางไซเบอร์ที่ใช้ IoT เป็นเทคโนโลยีที่ใช้ในการปกป้องอุปกรณ์และเครือข่ายที่เชื่อมต่อภายใน Internet of Things ดังนั้น Internet of Things จึงเกี่ยวข้องกับการเชื่อมต่ออุปกรณ์คอมพิวเตอร์ เครื่องจักรดิจิทัลและเครื่องกล สัตว์ สิ่งของ ฯลฯ ทุกอ็อบเจกต์จะถูกระบุด้วยตัวระบุ & ความสามารถในการถ่ายโอนข้อมูลแยกกันผ่านเครือข่าย การอนุญาตให้อุปกรณ์ต่าง ๆ เชื่อมต่ออินเทอร์เน็ตทำให้พวกเขามีความเสี่ยงหลักหลายประการ หากไม่ได้รับการรักษาความปลอดภัยอย่างมีประสิทธิภาพ เช่น การโจมตีทางไซเบอร์

การแฮ็กอย่างมีจริยธรรม

การแฮ็กอย่างมีจริยธรรมคือความพยายามที่ได้รับอนุญาตเพื่อเข้าถึงระบบคอมพิวเตอร์ ข้อมูล แอปพลิเคชัน หรือโครงสร้างพื้นฐานขององค์กรอย่างผิดกฎหมาย การแฮ็กนี้มีเป้าหมายเพียงเพื่อตรวจสอบระบบหรือเครือข่ายที่แฮ็กเกอร์ที่เป็นอันตรายสามารถทำลายหรือใช้ประโยชน์ได้ บริษัทจ้างวิศวกร Cyber Security เพื่อทำกิจกรรมต่างๆ เพื่อทดสอบการป้องกันของระบบ พวกเขารวบรวมและตรวจสอบข้อมูลเพื่อทำความเข้าใจวิธีการเสริมสร้างความปลอดภัยของเครือข่ายหรือระบบ

อาชญากรรมไซเบอร์และการบังคับใช้กฎหมาย

จำนวนอาชญากรรมทางไซเบอร์เพิ่มขึ้นทั่วโลก ดังนั้นการให้ความยุติธรรมตามกฎหมายแก่ผู้คนและธุรกิจที่ตกเป็นเหยื่อการโจมตีทางไซเบอร์จึงเป็นเรื่องยากมาก ดังนั้น แต่ละประเทศจึงมีแผนกสำหรับอาชญากรไซเบอร์ที่เฝ้าระวัง ซึ่งเพียงแค่สังเกตการณ์เรื่องความปลอดภัยทางไซเบอร์สำหรับการโจมตีทั้งในและนอกประเทศ

การเข้ารหัส

วิธีปฏิบัติในการเข้ารหัสข้อมูลและหลังจากการถอดรหัสนั้นเรียกว่าการเข้ารหัส ดังนั้นจึงเป็นโดเมนความปลอดภัยทางไซเบอร์ที่สำคัญที่สุด มันมีประโยชน์มากในการรักษาความปลอดภัยข้อมูลของคุณและหลีกเลี่ยงอาชญากรไซเบอร์จากการใช้ข้อมูลของคุณในตอนกลาง แม้ว่าอาชญากรจะได้รับข้อมูล แต่เขาจะไม่ได้รับข้อมูลใด ๆ เนื่องจากการเข้ารหัส อาชญากรจึงต้องการคีย์ถอดรหัส ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์เพียงแค่ใช้การเข้ารหัสสำหรับการออกแบบการเข้ารหัส อัลกอริทึม และมาตรการความปลอดภัยอื่นๆ ที่เข้ารหัสและปกป้องข้อมูลลูกค้าและบริษัทต่างๆ โปรดดูที่ลิงค์นี้สำหรับ: การเข้ารหัสคืออะไร: ประเภท เครื่องมือ และอัลกอริทึมของมัน .

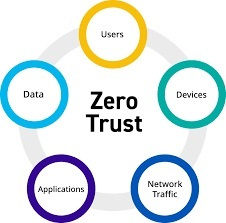

สถาปัตยกรรม Zero Trust

Zero Trust Architecture (ZTA) เป็นโมเดลความปลอดภัยที่ให้สิทธิ์แก่ผู้ใช้และอุปกรณ์ที่ไม่มีการรับรองความถูกต้องที่ถูกต้อง ดังนั้นจึงเป็นเครือข่ายที่ปลอดภัยมาก ดังนั้นจึงไม่อนุญาตให้มีการโจมตีที่เป็นอันตราย ZTA เป็นแนวทางเชิงกลยุทธ์สำหรับการรักษาความปลอดภัยทางไซเบอร์ที่ปกป้ององค์กรโดยเพียงแค่ลดความไว้วางใจโดยนัยและตรวจสอบแต่ละขั้นตอนของการโต้ตอบทางดิจิทัลอย่างต่อเนื่อง ความไว้วางใจโดยปริยายในที่นี้หมายถึง ผู้ใช้ที่ครั้งหนึ่งเคยอยู่บนเครือข่าย เช่น ตัวแสดงภัยคุกคามและบุคคลภายในที่เป็นอันตรายมีอิสระที่จะย้ายไปด้านข้างและอนุญาตข้อมูลที่ละเอียดอ่อนเนื่องจากขาดการควบคุมความปลอดภัยแบบละเอียด

ประกันภัยไซเบอร์

การประกันภัยทางไซเบอร์เป็นการประกันภัยประเภทหนึ่งที่สามารถประกันได้เพื่อปกป้องธุรกิจจากการโจมตีทางไซเบอร์ & โดยทั่วไปจากความเสี่ยงที่เกี่ยวข้องกับโครงสร้างพื้นฐานและกิจกรรมด้านไอที ในปัจจุบัน การโจมตีทางไซเบอร์อยู่นอกเหนือการควบคุมและความเสี่ยงของการโจมตีอาจทำให้เกิดการสูญเสียได้ ความครอบคลุมของนโยบายการประกันทางไซเบอร์ให้ความคุ้มครองบุคคลที่หนึ่งจากการสูญเสียต่างๆ เช่น การทำลายข้อมูล การแฮ็ก การโจรกรรม การขู่กรรโชก การปฏิเสธการโจมตีบริการ ความล้มเหลวในการปกป้องข้อมูล เป็นต้น

ความคุ้มครองการประกันภัยทางไซเบอร์มีให้เลือก 2 ประเภท ได้แก่ ความคุ้มครองของบุคคลที่หนึ่งและความคุ้มครองความรับผิดของบุคคลที่สาม คุณอาจเลือกซื้อแบบเดี่ยวหรือทั้งสองแบบก็ได้ การประกันภัยบุคคลที่หนึ่งจะปกป้ององค์กรของคุณเมื่อคุณต้องเสียค่าใช้จ่ายจากการละเมิดข้อมูลหรือเมื่อองค์กรของคุณถูกแฮ็ก ในขณะที่ความคุ้มครองการประกันภัยบุคคลที่สามเพียงแค่ให้ความปลอดภัยเมื่อลูกค้า คู่ค้า ผู้ขายใช้คุณเพื่ออนุญาตให้มีการละเมิดข้อมูลเกิดขึ้น

หัวข้อสัมมนาความปลอดภัยทางไซเบอร์เพิ่มเติม

รายการหัวข้อสัมมนาความปลอดภัยทางไซเบอร์เพิ่มเติมแสดงอยู่ด้านล่าง

- ระบบตรวจจับการบุกรุก

- ความปลอดภัยเครือข่าย.

- อาชญากรรมไซเบอร์.

- การเรียนรู้ของเครื่องที่คำนึงถึงความเป็นส่วนตัว

- ข่าวกรองภัยคุกคามทางไซเบอร์

- การปกป้องข้อมูลและความเป็นส่วนตัวภายในระบบกระจาย

- เครือข่ายที่มีภารกิจสำคัญและมีความสำคัญต่อเวลา

- การประมวลผลเหตุการณ์คอมเพล็กซ์แบบกระจาย

- การระบุเส้นทางการโจมตี

- ความปลอดภัย SDN

- การป้องกันเป้าหมายเคลื่อนที่หรือ MTD

- ไฟร์วอลล์แบบกระจายและทำงานร่วมกัน

- การฟอกเงินผ่าน Bitcoin

- ข่าวกรองภัยคุกคาม

- ความปลอดภัย SDN หรือ NFV

- โครงสร้างพื้นฐานที่สำคัญ & ความปลอดภัยของอุตสาหกรรม 4.0

- ความปลอดภัยของ Link Layer การตรวจจับที่ปลอดภัยภายในเมืองอัจฉริยะ

- การวิเคราะห์แบบกระจายและความสมบูรณ์ของข้อมูล

- การควบคุมการเข้าถึงภายในสภาพแวดล้อมแบบกระจาย

- ชื่อเสียงและความน่าเชื่อถือภายในเครือข่าย

- การตรวจจับผู้โจมตีที่ซ่อนเร้น

- ความสัมพันธ์ของข้อมูลโฮสต์และเครือข่ายสำหรับการตรวจจับการบุกรุก

- การตรวจจับสถานการณ์การโจมตี

- คุณภาพของข้อมูลภายในระบบกระจาย

- เครือข่ายเนื้อหาเป็นศูนย์กลาง & เครือข่ายข้อมูลชื่อ

- การควบคุมการเข้าถึงภายใน DNEs (สภาพแวดล้อมเครือข่ายแบบกระจาย)

- เครือข่ายที่กำหนดโดยซอฟต์แวร์และการจำลองเสมือนของฟังก์ชันเครือข่าย

- คอมพิวเตอร์ที่ทริกเกอร์เหตุการณ์ภายในระบบกระจาย

- การล่าภัยคุกคามประยุกต์

- การประเมินภัยคุกคามแบบไดนามิกผ่าน Bayesian Networks

- ระนาบการควบคุมแบบกระจายอำนาจของ SDN

- ความปลอดภัยของฟังก์ชันเครือข่ายการจำลองเสมือน

- การตรวจจับความผิดปกติของไฟล์บันทึก

- ระบบตรวจจับการบุกรุกในรถยนต์

- แบบจำลองความล้มเหลวภายในเครือข่าย IoT ที่สำคัญต่อความปลอดภัย

- แนวคิดความทนทานต่อความผิดพลาดสำหรับ TSN (Time Sensitive Networks)

- การตรวจจับการบุกรุกเครือข่ายช่วยเหลือด้วยข้อมูลเชิงลึกเกี่ยวกับกิจกรรมโฮสต์

อย่าพลาด – โครงการความปลอดภัยทางไซเบอร์สำหรับนักศึกษาวิศวกรรม .

ดังนั้นนี่คือรายชื่อโครงการความปลอดภัยทางไซเบอร์สำหรับนักศึกษาวิศวกรรมศาสตร์ซึ่งมีประโยชน์มากในการเลือกหัวข้อ เดอะ แอพพลิเคชั่นความปลอดภัยทางไซเบอร์ ช่วยให้คุณสามารถจัดการการรับรองความถูกต้องด้วยความปลอดภัยของเครือข่ายรวมถึงเทคโนโลยีความปลอดภัยบนคลาวด์ นี่คือคำถามสำหรับคุณ ระบบรักษาความปลอดภัยคืออะไร?